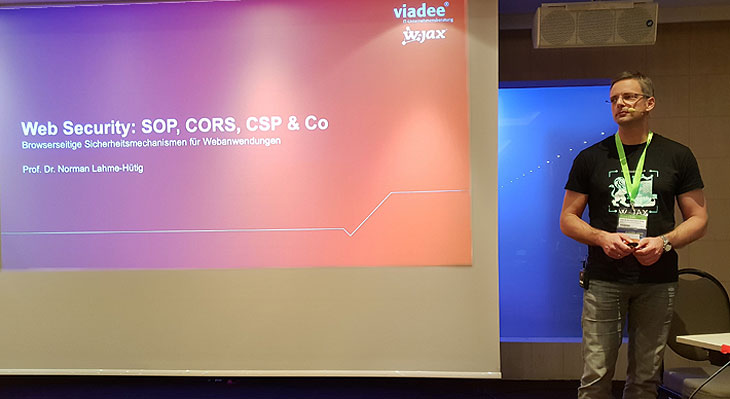

Unser Kollege Norman Lahme-Hütig war in diesem Jahr mit einem Vortrag unter dem Titel "SOP, CORS, CSP & Co. – Browserseitige Sicherheitsmechanismen für Webanwendungen" auf der Fachkonferenz W-JAX vertreten.

Die W-JAX ist eine Konferenz mit den Schwerpunkten Java Core- und Enterprise-Technologien, Microservices, Spring-Ökosystem und JavaScript. In diesem Umfeld darf auch das Thema Web Security nicht zu kurz kommen. Hinter den sperrigen Abkürzungen SOP, CORS und CSP verbergen sich im Browser implementierte Standards, die Webanwendungen absichern sollen und insbesondere die Kommunikation vom Client mit einem oder mehreren Servern regeln.

Norman Lahme-Hütig erklärte in seinem Vortrag, warum die Same-Origin Policy (SOP) im Browser keine lästige Einschränkung ist, die schnellstmöglich mit dem hastigen Einsatz von Cross-Origin Resource Sharing (CORS) umgangen werden sollte. Er erläuterte, worauf sich die SOP genau auswirkt, und wie die CORS-Header sinnvoll verwendet werden sollten. Zusätzliche Sicherheit versprechen die Direktiven der Content Security Policy (CSP), die im Gegensatz zur SOP jedoch explizit aktiviert werden muss. Norman Lahme-Hütig ging in seinem Vortrag darauf ein, welche Direktiven es gibt, wie sie einzusetzen sind und worauf sie sich auswirken. Aktuelle Browser unterstützen noch einige weitere Security-Header. Doch welche davon sind heute noch relevant? Und wie sollte man sie verwenden? Auf diese und weitere Fragen lieferte der Vortrag Antworten. Anhand praxisnaher Beispiele wurde verdeutlicht, wie durch den gezielten Einsatz dieser Sicherheitsmechanismen einigen Bedrohungen begegnet werden kann.

Die Ergebnisse werden in Kürze auch hier im Blog in aufbereiteter Form veröffentlicht.

Keinen Beitrag verpassen – viadee Blog abonnieren

![]()

![]()