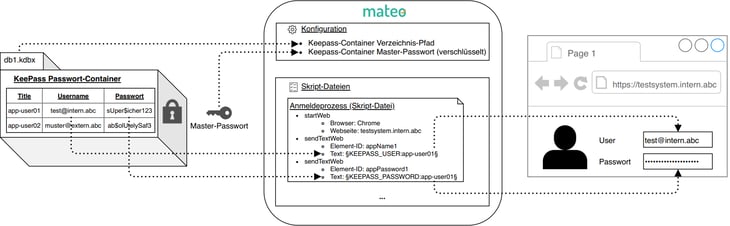

mateo ermöglicht die Einbindung des Passwort-Managers KeePass bei der Ausführung automatisierter Tests und Prozesse. Das Ablegen sensibler Daten im Klartext kann so vermieden werden.

Angriffe auf IT-Systeme führen immer häufiger zu schweren wirtschaftlichen Schäden. Ein Angriff auf ein System ist ein Angriff auf seine Informationssicherheit. Zur Abwehr von Angriffen haben sich drei Schutzziele etabliert: Verfügbarkeit, Vertraulichkeit und Integrität. Das Erreichen dieser Ziele bei der Prozess- und Testautomatisierung verlangt den sicheren Umgang mit Nutzerdaten. Die Integration des Passwort-Managers KeePass in mateo hilft dabei.

Sesam öffne dich: Die Anmeldung als erster automatisierter Schritt

Der erste Schritt eines automatisierten IT-Prozesses ist häufig die Anmeldung in einem System. Das kann ein gesondertes Testsystem mit unkritischen, synthetisierten Daten sein. Gerade in der Prozessautomatisierung wird allerdings auch an sensiblen Produktivsystemen gearbeitet.

Ungeachtet der Natur des Systems fragt das System in diesem Schritt in aller Regel Nutzerdaten wie Name und Passwort ab, bevor es die Anmeldung zulässt. Nutzerdaten, die Außenstehenden verschlossen bleiben müssen.

Daten schützen heißt Systeme schützen: Die drei Schutzziele

Ob Test- oder Produktivsystem: Die drei Schutzziele Verfügbarkeit, Vertraulichkeit und Integrität bieten Orientierung bei der Festlegung von Maßnahmen zur Abwehr von Datenlecks, nichtautorisierten Anmeldungen und anderen Cyberangriffen.

Die korrekte Funktionsweise von Sicherheitskontrollen zu Beginn und während der Nutzung ist Voraussetzung für die durchgehende Verfügbarkeit eines Systems. Dies gilt auch für Testsysteme, deren Verfügbarkeit ein wichtiger Indikator der korrekten Funktionsweise eines Produktivsystems ist.

Vertraulichkeit verlangt den Schutz von Informationen vor unbefugten Lesern. Dies mag im System verfügbare Daten betreffen, aber auch die Implementierung des Systems – auch des nachahmenden Testsystems – selbst.

Integrität fordert das Unterbinden unerlaubter Schreibzugriffe auf Daten. Sei es ein geänderter Kontostand oder veränderte Nutzerrechte. Betrüger können sich mit beschädigten Daten Vorteile verschaffen und Datenbanken und Systeme außer Gefecht setzen.

Daten schützen bei der Automatisierung mit mateo

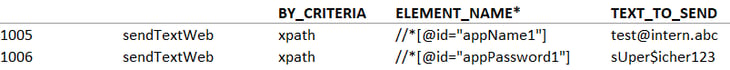

Automatisierte Prozesse werden in mateo als Serie von Kommandos innerhalb von Skript-Dateien definiert. Parameter konfigurieren das Verhalten dieser Kommandos. Der folgende Auszug aus einem mateo-Skript illustriert, wie mit dem Kommando sendTextWeb Login-Daten an Textfelder auf einer Webseite gesendet werden:

Die Erfahrung lehrt, dass Skript-Dateien von mehreren Nutzern bearbeitet werden. Ohne weitere Maßnahmen wären Login-Daten (User test@intern.abc und Passwort sUper$icher123) in diesem Beispiel vollständig im Klartext für jeden Nutzer mit Zugriff auf die Skript-Datei sichtbar. Dies gefährdet die Vertraulichkeit der Daten. Das so ermöglichte Umgehen von Sicherheitskontrollen der anzusteuernden Systeme stellt auch eine Bedrohung für ihre Verfügbarkeit dar. Zudem ist jeder Nutzer durch Ändern der Parameterwerte imstande, die Integrität der Daten zu verletzen.

Passwörter sicher verwalten mit Passwortmanagern

Einer der meistgehörten Ratschläge von Sicherheitsexperten an Internetnutzer ist es, jedem genutzten Dienst ein individuelles Passwort zu widmen. Der Nutzer sollte das Passwort regelmäßig ändern, dabei eine gewisse Passwortlänge nicht unterschreiten und Sonderzeichen einschließen. In Anbetracht der Vielzahl heute genutzter Dienste eine schier nicht menschliche Anforderung.

Hier kommen Passwort-Manager zum Einsatz. Sie erlauben das Hinterlegen einer Vielzahl von Passwörtern in einer verschlüsselten Datei („Passwort-Container“). Der Nutzer braucht allein das Master-Passwort des Passwort-Containers zu kennen.

Nutzerdaten bei der Automatisierung geheim halten mit KeePass und mateo

KeePass ist ein unter GPL-Lizenz kostenlos nutzbarer Passwort-Manager. Er kann gemeinsam mit mateo eingesetzt werden, um das Hinterlegen sensitiver Klartext-Informationen in Skripten wie Login-Daten zu unterbinden.

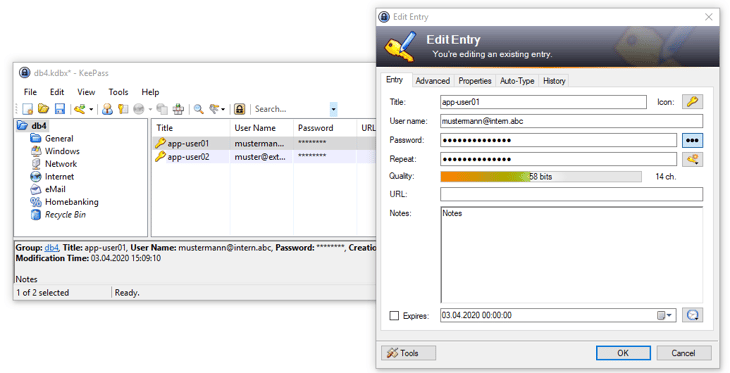

KeePass-Nutzer erstellen Passwort-Container in Form von KDBX-Dateien. Lese- und Schreibzugriffe auf die KDBX-Datei erfordern die Eingabe des Master-Passworts. Innerhalb der KDBX-Datei werden Nutzernamen und Passwörter als Schlüssel-Wert-Paare unter jeweils einem Titel hinterlegt:

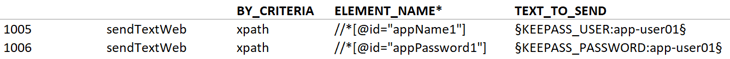

Im vorliegenden Beispiel werden die Nutzerdaten in Verbindung mit dem Titel „app-user01“ gespeichert. Der Pfad der KDBX-Datei und das Master-Passwort in verschlüsselter Form werden in der Konfiguration von mateo hinterlegt. Kommandoparameter in mateo können nun Werte aus dem KeePass-Container über ihren Titel aufrufen. In unserem Beispiel würde der Kommando-Parameterwert §KEEPASS_USER:app-user01§ zur Laufzeit zum tatsächlichen Nutzernamen test@intern.abc und §KEEPASS_PASSWORD:app-user01§ zum tatsächlichen Passwort sUper$icher123 aufgelöst und an den Browser gesendet werden.

Das mateo-Skript verzichtet dabei vollständig auf Nutzerdaten in Klartext:

Fazit

Sensible Daten wie Nutzerlogins, die im Klartext abgespeichert werden, gefährden die Informationssicherheit von IT-Systemen. Auch Automatisierungsskripte, die zentral abgelegt und durch mehrere Nutzer einsehbar und bearbeitbar sind, stellen ein Risiko dar. mateo ermöglicht die Einbindung des Passwort-Managers KeePass bei der Ausführung automatisierter Tests und Prozesse. Das Ablegen sensibler Daten im Klartext kann so vermieden werden. So werden mateo-Nutzer zum Leisten eines bedeutenden Beitrages beim Erreichen der Schutzziele Verfügbarkeit, Vertraulichkeit und Integrität in Produktiv- und Testsystemen befähigt.

Welche Herausforderungen sehen Sie beim Automatisieren von Tests und Geschäftsprozessen mit sensiblen Nutzerdaten? Wir freuen uns auf Ihre Fragen und Anregungen. Bitte benutzen Sie unsere Kommentarfunktion hier unter diesem Beitrag.

zurück zur Blogübersicht